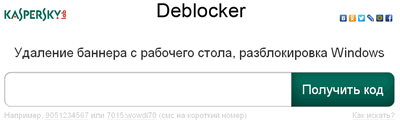

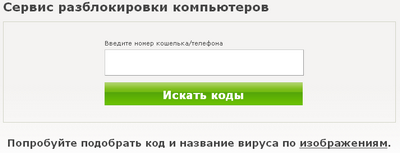

Данные методы помогут в случаях, когда антивирусные средства не помогают или отсутствуют.:: Сервисы разблокировки онлайнСоветую первым делом попытать судьбу на специализированных сервисах разблокировки, для этого с телефона (или со здорового компьютера) идите по следующим ссылкам: - от Касперского: sms.kaspersky.ru

- от DrWeb: http://www.drweb.com/unlocker/mobile

- сервис http://stop-winlock.ru/

Введите в строке поиска номер смс или номер телефона или номер кошелька мошенников и т.п., возможно получите код разблокировки. Далеко не факт, что найдете код разблокировки, но попробовать советую. Если найдете код разблокировки, то затем обязательно проверьте компьютер несколькими антивирусными сканерами, ссылки найдете в разделе Софт. :: Стандартное восстановление Windows

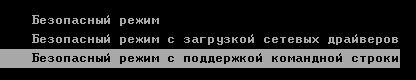

Если в системе не было отключено восстановление системы, то воспользуйтесь данным стандартным функционалом Windows для решения проблем. Также данный способ восстановления системы эффективен, если урон системе нанесен действиями неопытного пользователям или ошибками программ. После включения компьютера сразу много раз нажимайте клавишу F8 (или F5) для вызова дополнительных вариантов загрузки Windows. Выберите "Безопасный режим с поддержкой командной строки" и нажмите Enter.

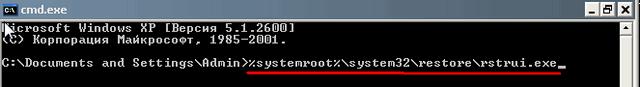

Если у вас Windows'XP, введите в командной строке: %systemroot%\system32\restore\rstrui.exe и нажмите Enter. Загрузится Восстановление системы, выберите дату для восстановления, когда система была

не

заражена.

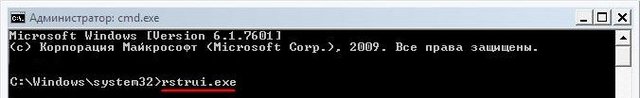

Если у вас Windows версий Vista/7/8: введите в командной строке rstrui.exe и нажмите Enter. Загрузится Восстановление системы, выберите дату для восстановления, когда система не была заражена.

Полезно знать: Для Windows версий Vista/7/8 в меню дополнительных вариантов загрузки есть раздел "Устранение неполадок компьютера" - его также можно использовать для восстановления работоспособности Windows.

Если не получилось удалить винлок, то выполните инструкции ниже. Но придется редактировать реестр (опасно для неопытного пользователя). :: Первая часть

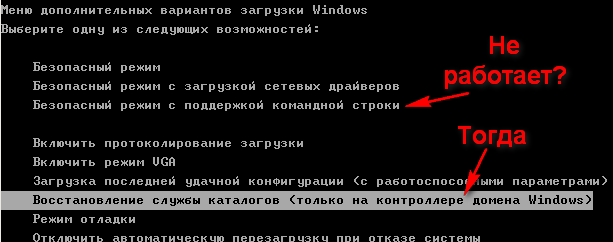

Включите компьютер и сразу же много раз нажимайте клавишу F8 до появления меню "Дополнительные варианты загрузки". Т.е. нажали клавишу "power" на корпусе компьютера и буквально сразу же начинаете многократные нажатия клавиши F8. Если клавиша F8 не дала нужного результата, то попробуйте повторить, но вместо клавиши F8 жмите F5. В меню "Дополнительные варианты загрузки" выберите пункт "Безопасный режим с поддержкой командной строки", нажмите Enter. Подождите некоторое время. В итоге у вас будет черный экран, на котором можно печатать символы. Это и есть командная строка. Введите в этой командной строке regedit и нажмите Enter. Загрузится программа "Редактор реестра". Если "Безопасный режим с поддержкой командной строки" не работает, то выберите "Восстановление службы каталогов (только на контроллере домена Windows)". В этом режиме будет кнопка "Пуск", нажмите ее, затем выберите "Выполнить", введите regedit.exe и нажмите Enter. Если нужна командная строка, то выберите "Выполнить", введите cmd.exe и нажмите Enter.

:: Вторая часть

(если "Редактор реестра" запустился нормально, то пропустите эту часть!) Если вдруг вы увидите сообщение, что редактирование реестра запрещено, то придется в командной строке ввести длинную сроку: REG DELETE HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System /f

Если плохо видно, то вот она большим шрифтом: REG[ПРОБЕЛ]DELETE[ПРОБЕЛ]HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System[ПРОБЕЛ]/f[ENTER]

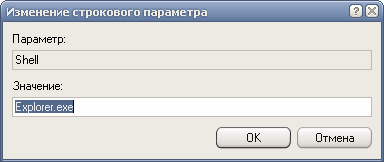

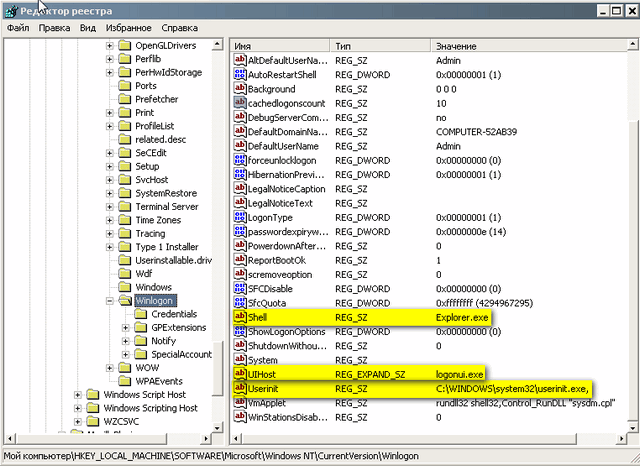

Внимательно ее вводите, нельзя допускать ошибки. После ввода строки проверьте еще раз правильность написанного и нажмите Enter. Снова введите regedit - должен загрузиться "редактор реестра". :: Третья частьВ "Редакторе реестра" нужно быть очень внимательным и следовать строго этой инструкции. Окно Редактора реестра делится на две части: слева ветки реестра, справа параметры этих веток. Слева открывайте ветки реестра в следующей последовательности: HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon (Если не понятна строка выше, то она означает, что выберите слева ветку HKEY_LOCAL_MACHINE и разверните ее, в ней ищите ветку SOFTWARE и разверните ее, теперь ищите ветку Microsoft и так далее до ветки Winlogon). Наконец курсор стоит на ветке Winlogon. Посмотрите значения (справа). Найдите параметр с именем Shell и двойной клик мышью по нему, появится небольшое окно, посмотрите какое там значение. Должно быть только: explorer.exe

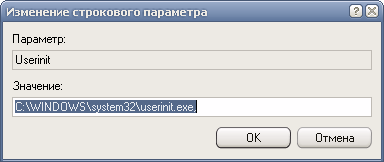

Все лишнее удалите и щелкните мышью на "ОK". Теперь найдите параметр userinit (это опять справа), также как и в случае с параметром Shell, посмотрите его значение. Должно быть (если ваша windows установлена в другую папку, то учитывайте это): C:\WINDOWS\system32\userinit.exe,

Все лишнее удаляйте. Обратите внимание, что в конце должна стоять запятая. Также посмотрите параметр UIHost, его значение должно быть logonui.exe

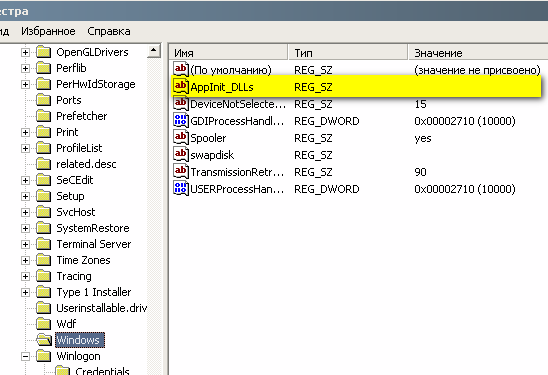

Теперь посмотрите на левую часть программы "Редактор реестра". Курсор скорее всего стоит на ветке Winlogon, переместите курсор чуть выше на ветку Windows. Найдите справа параметр AppInit_DLLs - посмотрите его значение. Значение должно быть пустым, а значит при наличии какой бы то ни было записи следует зачистить.

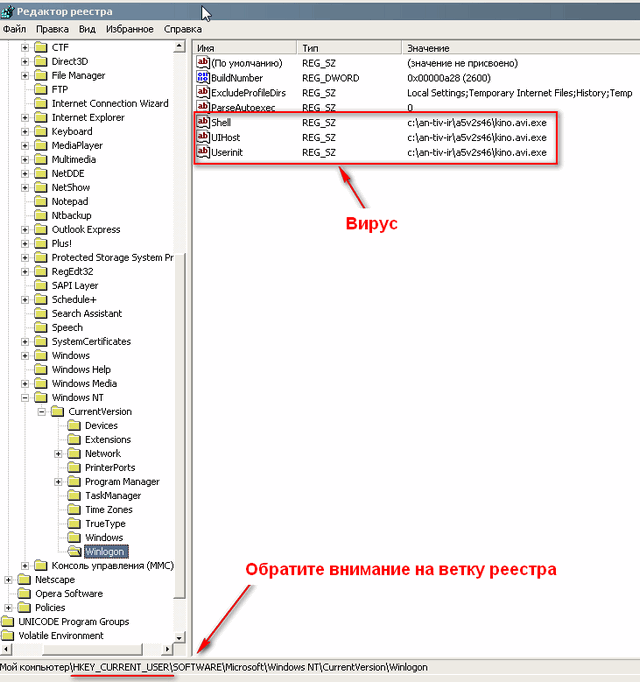

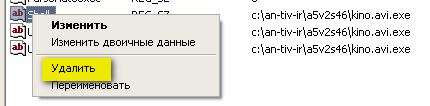

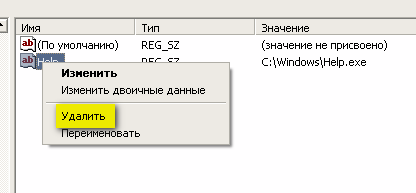

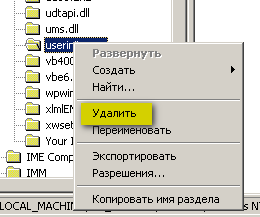

:: Четвертая частьВы уже знаете, как работать с программой "Редактор реестра", так что вам не составит большого труда открыть ветки реестра в следующей последовательности: HKEY_CURRENT_USER \ Software \ Microsoft \ Windows NT \ CurrentVersion \ Winlogon и если увидите (справа) параметры Shell, Userinit, UIHost, то удалите их. Для удаления щелкните по нужному параметру правой кнопкой мыши и выбрать пункт "удалить". Надеюсь, вы заметили, что в Третьей части и Четвертой части работаем с разными ветками реестра!

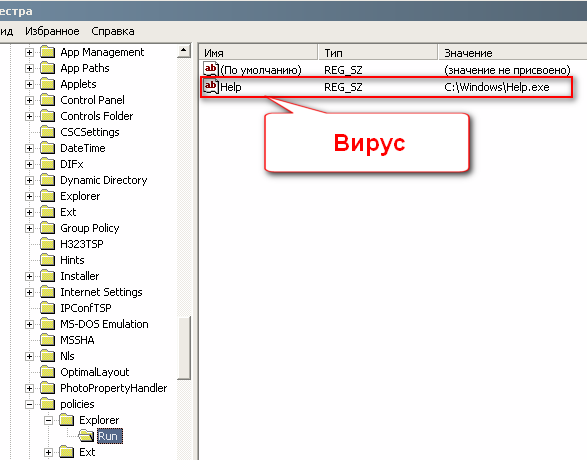

:: Пятая частьТеперь зачистим еще некоторые ветки реестра. Теперь идите: HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ Policies \ Explorer \ Run затем: HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ Policies \ Explorer \ Run

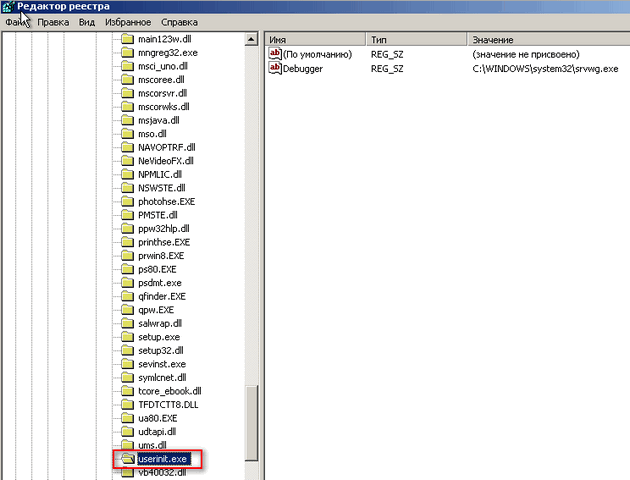

- все что там найдете - можете удалять. Возможно, данных веток и не будет вовсе. Проверьте наличие в реестре параметра HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Image File Execution Options \ userinit.exe если есть, то удалите его. Проверьте наличие в реестре параметра HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows NT \ CurrentVersion \ Image File Execution Options \ explorer.exe если есть, то удалите его.

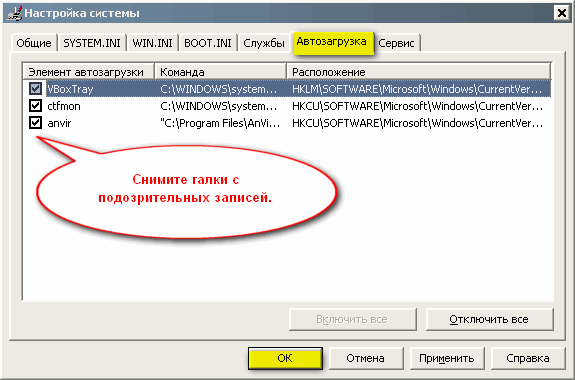

Далее изучите ветви реестра, отвечающие за одноразовый запуск программ. Они используются, как правило, во время установки различных программ. Зловреды могу их использовать для резервного старта. Вот эти ветки: HKEY_LOCAL_MACHINE \ Software \ Microsoft \ Windows \ CurrentVersion \ RunOnce затем HKEY_CURRENT_USER \ Software \ Microsoft \ Windows \ CurrentVersion \ RunOnce - все что там найдете, можете удалить. Теперь выходите из программы "Редактор реестра". :: Шестая частьВ командной строке введите: DEL "%TEMP%\*.*" /F /Q /S и нажмите Enter. Если плохо видно, то эта же строка большим шрифтом: DEL[ПРОБЕЛ]"%TEMP%\*.*"[ПРОБЕЛ]/F[ПРОБЕЛ]/Q[ПРОБЕЛ]/S[ENTER] :: Седьмая частьЕсли у вас Windows' 7: введите в командной строке msconfig и нажмите Enter. Если у вас Windows' XP: введите в командной строке explorer и нажмите Enter, появится кнопка Пуск, нажмите Пуск, выберите Выполнить, введите msconfig и нажмите Enter. Загрузится программа "Настройка системы", в закладке "Автозагрузка" снимите галочки с подозрительных файлов и нажмите "Ок". Не бойтесь отключить что-то нужное - в любой момент вы сможете вернуть галочки обратно.

:: Восьмая часть

Перезагрузите компьютер и заходите в обычном режиме. P.S.Если не помогло, то попробуйте свернуть окно баннера с помощью сочетания клавиш [Win]+[D], если получится, то можно удалить баннер различными антивирусными программами или запустить Восстановление Windows или Редактор реестра. Если ничего из выше предложенного не помогло, то ознакомьтесь с другими методиками на данном сайте. Советую использовать утилиту AntiSMS.

При использовании данного материала, просьба указывать ссылку на http://av.3dn.ru/

|